ARP zehirlenmesi

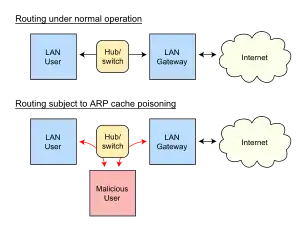

Bilgisayar ağlarında, ARP zehirlenmesi (ARP önbellek sahtekarlığı veya ARP zehri yönlendirme) saldırganın yerel alan ağı üzerinden sahte Adres Çözümleme Protokolü (ARP) mesajları göndermesi (aldatma saldırısı) şeklinde tanımlanabilir. Saldırının amacı genellikle, saldırganın MAC adresini, başka bir uç sistemin (örneğin varsayılan ağ geçidi) IP adresiyle bağdaştırarak bu adresinin ağ trafiğini, saldırganın kendi makinesi üzerine yönlendirmesidir.

ARP zehirlenmesi, saldırganın bir ağdaki veri çerçevelerine müdahale etmesine, trafiği değiştirmesine veya tüm trafiği durdurmasına olanak sağlar. Çoğu zaman saldırı, hizmet reddi , ortadaki adam veya oturum kaçırma saldırıları gibi diğer saldırılara kapı açar.[1]

Saldırı yalnızca ARP protokolü kullanan ağlarda mümkündür. Saldırının gerçekleştirilebilmesi için yerel ağ kesimine saldırganın doğrudan erişimi gereklidir.[1]

ARP zafiyetleri

Adres Çözümleme Protokolü (ARP), Internet katmanı adreslerini bağlantı katmanı adreslerine çözümlemek için yaygın olarak kullanılan bir iletişim protokolüdür .

İnternet Protokolü (IP) datagramları bir uç birimden diğerine gönderildiği zaman birimin hedef IP adresinden MAC adresi çözümlemesi veri bağ katmanı yardımıyla gerçekleştirilir. Bir uç birimin IP adresi biliniyorsa ayrıca MAC adresi gerekliyse yerel ağa bir yayın paketi gönderilir. Bu paket ARP İsteği olarak tanımlanır. ARP isteğindeki hedef IP’ye sahip uç birim MAC adresi ile cevap verir. Buna da ARP cevabı denir.

ARP durum bilgisi taşımayan bir protokoldür. Ağdaki uç birimler otomatik olarak ARP cevaplarını kaydederler. Bu kayıt işlemi uç birimlerin istek yapılıp yapılmamasına bakılmadan yapılır. Daha vadesi Dolmayan ARP kayıtları bile yeni bir cevap geldiğinde önceki kaydedilen cevabın üzerine yazılır. ARP protokolünde gelen cevap paketinin kaynağına bakılarak bir kimlik doğrulaması yapılmamaktadır. Bu durum ARP zehirlenmesine karşı güvenlik açığı oluşturmaktadır.[1][1]

ARP zehirlenmesinin anatomisi

ARP zehirlenmesinin en temel yöntemi ARP protokolünde kimlik doğrulaması yoksunluğunu suistimal ederek sahte ARP mesajını yerel ağ üzerinden uç sistemlere göndermektir. Bu saldırı kurban ile aynı hedef ağda bulunan işgal edilmiş bir uç sistem üzerinden veya ağa doğrudan bağlı olan saldırganın makinesi ile yapılabilir.

Genellikle buradaki amaç kurbanın uç sistemi ile saldırganın MAC adresini bağdaştırmaktır. Bu sayede kurbanın bütün ağ trafiği saldırgana yönlendirilecektir. Saldırgan afişe olmamak için kendisine yönlendirilen trafiği gerçek istikametine yönlendirir. Yine saldırgan bu trafiği analiz edebilir, yönlendirmeden önce veri paketlerini değiştirebilir (ortadaki adam saldırısı), bir hizmet reddi saldırısı başlatmak için kullanabilir veya paketlerin iletimini geciktirerek durdurabilir.

Savunma Yöntemleri

Statik ARP girişleri

Sertifikanın en basit şekli, bir ana bilgisayarın ARP önbelleğindeki kritik hizmetler için statik, salt okunur girdilerin kullanılmasıdır. Yerel ARP belleğindeki IP adresi MAC adresi eşlemeleri statik olarak girilebilir. Uç sistemler, statik girişler olduğunda ARP isteklerini iletmelerine gerek duyulmaz.[1] Statik ARP girişleri, aldatmaya karşı bir nebze güvenlik sağlarken, diğer yandan ağdaki tüm sistemler için adres eşlemeleri ve diğer sistemlere dağıtımı gereğini doğururlar. Bu, büyük bir ağ üzerinde ölçeklendirilemez. Sebebi, haritalamanın, her iki makine çifti için ayarlanması gerekir; bu, n adet makine mevcut olduğunda yapılandırılması gereken n 2 - n ARP girişi ile olmalıdır; Her bir makine için, ağdaki diğer bütün makineler için ARP girişi olmalıdır. Yani n * ( n - 1 ) adet ARP girdisi.

ARP zehirlenmesi algılama ve önleme yazılımı

ARP sahtekarlığını algılayan yazılımlar genellikle bir tür sertifikasyona veya ARP yanıtlarının çapraz kontrolüne dayanır. Onaylanmamış ARP yanıtları olduğunda engellenir. Bu teknikler hem dinamik hem de statik IP adreslerinin sertifikalandırılması için DHCP sunucusuna entegre edilebilir. Bu özellik, ayrı uç sistemlerde uygulanabilip Ethernet anahtarlarına veya diğer ağ ekipmanlarına entegre edilebilir. Tek bir MAC adresiyle ilişkili birden çok IP adreslerinin olması, (böyle bir yapılandırmanın meşru örnekleri olsa da) bir ARP sahtekarlığı saldırısını gösterebilir. Daha pasif bir yaklaşımda ise, bir cihaz ağdaki ARP yanıtlarını dinler ve bir ARP girişi değiştiğinde e-posta yoluyla bir bildirim gönderir [2] . AntiARP [3] aynı zamanda çekirdek düzeyinde Windows tabanlı aldatmaları önler. ArpStar, çekirdek 2.6 ve haritalamayı ihlal eden geçersiz paketleri bırakan ve tekrar zehirle (repoison) / iyileştir (heal) seçeneği sunan Linksys yönlendiricileri için bir Linux modülüdür.

İşletim sistemi güvenliği

İşletim sistemleri ARP zehirlenmesine farklı tepkiler verir. Linux, istenmeyen yanıtları görmezden gelir, ancak diğer yandan, önbelleğini güncellemek için diğer makinelerden gelen isteklere verilen yanıtları kullanır. Solaris, girişlerde yalnızca bir zaman aşımından sonra güncellemeleri kabul eder. Microsoft Windows'ta, ARP önbelleğinin davranışı, HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Services \ Tcpip \ Parameters, ArpCacheLife, ArpCacheMinReferenceLife, ArpUseEtherSNAP, ArpTRSingleRoutEn, ArpUseEtherSNAP, ArpTRSingleRoutEn, ArpUseEtherSNAP dizini altında çeşitli kayıt defteri girdileri aracılığıyla yapılandırılabilir [4]

Meşru kullanım

ARP sahtekarlığında kullanılan teknikler, ağ servislerinin istem dışı ya da gereksiz diye nitelendirilebilecek uygulamaları gerçekleştirmek için de kullanılabilir. Örneğin, bazı yazılımlar, bir yedek sunucunun, hatalı bir sunucuyu devralmak ve şeffaf bir şekilde yedeklilik sağlamak için bedava bir ARP isteği yayınlamasına izin verir.[5][6] Bugüne kadar bu strateji etrafında yoğunlaşmış ürünleri ticarileştirmeye çalışması ile bilinen iki şirket var: Disney Circle [7] ve CUJO. CUJO, yakın zamanda müşterilerin evlerinde uygulanan ARP zehirlenmesi stratejisinden dolayı ciddi sorunlar yaşadı. Bu stratejiden tamamen vazgeçip, DHCP tabanlı bir stratejiye odaklandılar.

ARP zehirlenmesi, çoğunlukla uygulama geliştiricileri tarafından bir anahtarı kullanılırken iki uç sistem arasında gerçekleşen IP trafiğindeki hataların ayıklanması için kullanılır: Eğer uç sistem A ve uç sistem B bir Ethernet anahtarı aracılığıyla haberleşiyor ise, aralarındaki trafik üçüncü bir uç sistem M tarafından görülemez olmalıdır. Geliştiriciler B için A'ya M'nin MAC adresini ve de tam tersi şekilde A içinse B'ye M'nin MAC adresini vererek yapılandırırlar. Sonucunda M, artık ortadaki adam saldırısında olduğu gibi trafiği izleyebilir hale gelir.

Araçlar

| İsim | İşletim Sistemi | Arayüz | Ücret | Koruma | Arayüz | Active / Passive | Notlar |

|---|---|---|---|---|---|---|---|

| Agnitum Outpost Firewall | Windows | Evet | Hayır | Evet | Hayır | passive | |

| AntiARP | Windows | Evet | Hayır | Evet | Hayır | active+passive | |

| Antidote[8] | Linux | Hayır | Evet | Hayır | ? | passive | Linux daemon, monitors mappings, unusually large number of ARP packets. |

| Arp_Antidote[9] | Linux | Hayır | Evet | Hayır | ? | passive | Linux Kernel Patch for 2.4.18 – 2.4.20, watches mappings, can define action to take when. |

| Arpalert | Linux | Hayır | Evet | Hayır | Evet | passive | Predefined list of allowed MAC addresses, alert if MAC that is not in list. |

| ArpON | Linux | Hayır | Evet | Evet | Evet | active+passive | Portable handler daemon for securing ARP against spoofing, cache poisoning or poison routing attacks in static, dynamic and hybrid networks. |

| ArpGuard | Mac | Evet | Hayır | Evet | Evet | active+passive | |

| ArpStar | Linux | Hayır | Evet | Evet | ? | passive | |

| Arpwatch | Linux | Hayır | Evet | Hayır | Evet | passive | Keep mappings of IP-MAC pairs, report changes via Syslog, Email. |

| ArpwatchNG | Linux | Hayır | Evet | Hayır | Hayır | passive | Keep mappings of IP-MAC pairs, report changes via Syslog, Email. |

| Colasoft Capsa | Windows | Evet | Hayır | Hayır | Evet | no detection, only analysis with manual inspection | |

| cSploit | Android (rooted only) | Evet | Evet | Hayır | Evet | passive | |

| Prelude IDS | ? | ? | ? | ? | ? | ? | ArpSpoof plugin, basic checks on addresses. |

| Panda Security | Windows | ? | ? | Evet | ? | Active | Performs basic checks on addresses |

| remarp | Linux | Hayır | Evet | Hayır | Hayır | passive | |

| Snort | Windows/Linux | Hayır | Evet | Hayır | Evet | passive | Snort preprocessor Arpspoof, performs basic checks on addresses |

| Winarpwatch | Windows | Hayır | Evet | Hayır | Hayır | passive | Keep mappings of IP-MAC pairs, report changes via Syslog, Email. |

| XArp[10] | Windows, Linux | Evet | Evet (+pro version) | Evet (Linux, pro) | Evet | active + passive | Advanced ARP spoofing detection, active probing and passive checks. Two user interfaces: normal view with predefined security levels, pro view with per-interface configuration of detection modules and active validation. Windows and Linux, GUI-based. |

| Seconfig XP | Windows 2000/XP/2003 only | Evet | Evet | Evet | Hayır | only activates protection built-in some versions of Windows | |

| zANTI | Android (rooted only) | Evet | Evet | Hayır | ? | passive | |

| NetSec Framework | Linux | Hayır | Evet | Hayır | Hayır | active | |

| anti-arpspoof[11] | Windows | Evet | Evet | ? | ? | ? | |

| DefendARP:[12] | ? | ? | ? | ? | ? | ? | A host-based ARP table monitoring and defense tool designed for use when connecting to public wifi. DefendARP detects ARP poisoning attacks, corrects the poisoned entry, and identifies the MAC and IP address of the attacker. |

| NetCutDefender:[13] | Windows | ? | ? | ? | ? | ? | GUI for Windows that can protect from ARP attacks |

Aldatma

ARP sahtekarlığı saldırılarını gerçekleştirmek için kullanılabilecek araçlardan bazıları:

- Arpspoof (DSniff araç takımının bir parçasıdır)

- Arpoison

- Subterfuge[14]

- Ettercap

- Seringe[15]

- ARP-FILLUP -V0.1[16]

- arp-sk -v0.0.15[16]

- ARPOc -v1.13[16]

- arpalert -v0.3.2[16]

- arping -v2.04[16]

- arpmitm -v0.2[16]

- arpoison -v0.5[16]

- ArpSpyX -v1.1[16]

- ArpToXin -v 1.0[16]

- Cain And Abel -v 4.3

- cSploit -v 1.6.2[17]

- SwitchSniffer[16]

- APE – ARP Poisoning Engine[18]

- Simsang[19]

- zANTI -v2

- NetSec Framework -v1

- Minary[20]

- NetCut (Also has a defense feature)

Ayrıca bakınız

Kaynakça

- Boş kaynak (yardım)

- Boş kaynak (yardım)

- "AntiARP". 21 Nisan 2014 tarihinde kaynağından arşivlendi. Erişim tarihi: 8 Nisan 2019.

- Adres Çözümleme Protokolü

- Boş kaynak (yardım), retrieved 2018-02-04

- Boş kaynak (yardım), retrieved 2013-01-04

- Boş kaynak (yardım), retrieved 2016-10-12

- "Antidote". 13 Mart 2012 tarihinde kaynağından arşivlendi. Erişim tarihi: 8 Nisan 2019.

- "Arp_Antidote". 14 Ocak 2012 tarihinde kaynağından arşivlendi. Erişim tarihi: 8 Nisan 2019.

- "XArp". 16 Haziran 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 4 Ekim 2020.

- anti-arpspoof Webarşiv şablonunda hata:

|url=value. Boş. - "Defense Scripts | ARP Poisoning". 22 Ocak 2013 tarihinde kaynağından arşivlendi. Erişim tarihi: 8 Nisan 2019.

- "Arşivlenmiş kopya". 8 Nisan 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 8 Nisan 2019.

- "Subterfuge Project". 27 Nisan 2016 tarihinde kaynağından arşivlendi. Erişim tarihi: 18 Kasım 2013.

- "Seringe – Statically Compiled ARP Poisoning Tool". 16 Eylül 2016 tarihinde kaynağından arşivlendi. Erişim tarihi: 3 Mayıs 2011.

- "ARP Vulnerabilities: The Complete Documentation". l0T3K. 5 Mart 2011 tarihinde kaynağından arşivlendi. Erişim tarihi: 3 Mayıs 2011.

- "cSploit". tux_mind. 12 Mart 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 17 Ekim 2015.

- "ARP cache poisoning tool for Windows". 9 Temmuz 2012 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Temmuz 2012.

- "Simsang". 4 Mart 2016 tarihinde kaynağından arşivlendi. Erişim tarihi: 25 Ağustos 2013.

- "Minary". 8 Nisan 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 10 Ocak 2018.

Dış bağlantılar

- Steve Gibson (11 Aralık 2005). "ARP Cache Poisoning". GRC. 24 Nisan 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 8 Nisan 2019.

- Stephanie Reigns (7 Ekim 2014). "Clearing your ARP cache on Linux". 8 Nisan 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 5 Mart 2018.