WannaCry

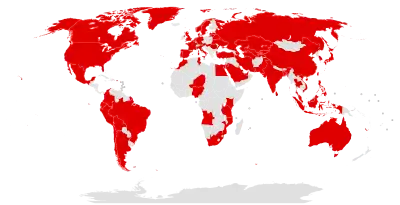

WannaCry, WannaCrypt,[1] WanaCrypt0r 2.0,[2] Wanna Decryptor,[3] Microsoft Windows'u hedef alan bir fidye virüsü. Mayıs 2017'de 99 ülkedeki 230.000 bilgisayara bulaşarak 28 dilde fidye talep eden geniş çaplı bir siber saldırı başlattı. WannaCry, enfekte olduğu bilgisayardaki dosyaları şifreleyip yeniden erişime açılabilmesi için fidye talep etmektedir.[4] Saldırı, Europol tarafından "eşi benzeri görülmemiş" şeklinde nitelendirildi.[5]

| WannaCry |

|---|

Saldırı, İspanya'daki telekom şirketi Telefónica, enerji şirketi Iberdrola ve kamu hizmeti şirketi Gas Natural'ın da aralarında bulunduğu büyük kuruluşların[4] yanı sıra İngiltere Ulusal Sağlık Servisi (NHS),[6] FedEx ve Deutsche Bahn'i de etkiledi.[7][8][9] En az 99 ülkedeki diğer hedeflerin de aynı zamanda saldırıya uğradığı bildirildi..[10][11] Rusya İçişleri Bakanlığı, Rusya Acil Durum Bakanlığı ve Rusya telekomünikasyon şirketi MegaFon da virüsün binden fazla bilgisayara enfekte olduğunu bildirdi.[12]

WannaCry'ın ABD Ulusal Güvenlik Ajansı tarafından Microsoft Windows işletim sistemlerini kullanan bilgisayarlara saldırmak üzere geliştirilen EternalBlue'yu kötüye kullandığı düşünülmektedir.[13] Temel güvenlik açığını gidermeye yönelik bir düzeltme yaması 14 Mart 2017'de yayımlanmış olmasına rağmen, güvenlik güncelleştirmelerinin uygulanmasının gecikmesi bazı kullanıcılar ve kuruluşları savunmasız bıraktı.[14]

Yeni bulaşmaları önleyebilecek bir öldürme anahtarı bulundu. Araştırmacılar tarafından aktif hâle getirilek WannaCry'ın yayılımının yavaşlaması ya da durdurulması hedeflendi. Ancak fidye yazılımın farklı sürümleri yayınlanabilir ve güvenlik açığı bulunan sistemlerin güncellenmesi gerekmektedir.

Arka plan

Sözde bulaşma taşıyıcısı EternalBlue, 14 Nisan 2017'de düzenlenen The Shadow Brokers hacker grubu tarafından[15][16] ve Amerika Birleşik Devletleri Ulusal Güvenlik Ajansı'nın bir parçası olduğu düşünülen Equation Group'tan sızdırılmış diğer araçlarla birlikte salıverildi.[17]

EternalBlue, Microsoft'un Sunucu Mesaj Bloğu (SMB) protokolünü uygulamasındaki MS17-010[18] güvenlik açığından yararlanmaktadır. Microsoft, 14 Mart 2017'de güvenlik açığından etkilenen bir düzeltme yaması ile birlikte "Kritik" bir öneri yayımladı.

12 Mayıs 2017'de WannaCry, dünyadaki bilgisayarları etkilemeye başladı.[19] Fidye virüsü, bilgisayarlara eriştikten sonra bilgisayarın sabit disk sürücüsünü şifrelemekte[20][21] ve ardından SMB'nin güvenlik açığından yararlanarak internetteki rastgele bilgisayarlara[22] ve LAN'da aynı LAN üzerindeki bilgisayarlar arasında yayılmaya çalışmaktadır.[21][23]

Windows güvenlik açığı bir sıfır gün açığı değil ancak Microsoft'un 14 Mart 2017'de (neredeyse olaydan tam iki ay önce) bir güvenlik yaması hazırladığı bir güvenlik açığıdır. Düzeltme yaması, Windows tarafından kullanılan Sunucu Mesaj Bloğu (SMB) protokolüne yönelikti.[24] Microsoft ayrıca kullanıcıları eski SMB1 protokolünü kullanmayı bırakmaya ve daha yeni, daha güvenli SMB3 protokolünü kullanmaya teşvik etmektedir.[25] Kuruluşların virüsten etkilenme sebebi bu güvenlik yamasından yoksun olmaları ve bugüne kadar herhangi birinin fidye yazılımı geliştiricileri tarafından hedef alındığına dair hiçbir kanıt olmamasıydı. Ömrünü tamamlamış olan Windows XP kullanan herhangi bir kuruluş[26] 13 Mayıs tarihine kadar yüksek risk altındaydı. XP için bu tarihten önce Nisan 2014'ten beri herhangi bir güvenlik yaması çıkarılmadı.[27]

Etkisi

Zararlı yazılım, İngiltere ve İskoçya'da Ulusal Sağlık Sistemi'nin (NHS) çökmesine neden oldu.[29] 12 Mayıs'ta bazı NHS hizmetleri, acil durumlar dışında hasta kabul etmedi ve ambulanslar bekletildi.[30] 2016'da İngiltere'deki 42 ayrı NHS tröstünde binlerce bilgisayarın hâlâ Windows XP çalıştırıldığı bildirildi. Rusya İçişleri Bakanlığı, Rusya Acil Durum Bakanlığı ve Rusya telekomünikasyon şirketi MegaFon da virüsün binden fazla bilgisayara enfekte olduğunu bildirdi.

Etkilenen kuruluşlar

- São Paulo Court of Justice (Brezilya)[31]

- Vivo (Telefônica Brasil) (Brazil)[31]

- Waterloo Üniversitesi (Kanada)

- PetroChina (Çin)[11]

- Kamu Güvenliği Bürosu (Çin)[32]

- Sun Yat-sen Üniversitesi (Çin)[33]

- Instituto Nacional de Salud (Kolombiya)[34]

- Renault (Fransa)[35]

- Deutsche Bahn (Almanya)[36]

- Telenor Hungary (Macaristan)[37]

- Andhra Pradesh Police (Hindistan)[38]

- Dharmais Hastanesi (Endonezya)[33]

- Harapan Kita Hastanesi (Endonezya)[33]

- Milano-Bicocca Üniversitesi (İtalya)[39]

- Portugal Telecom (Portekiz)[40]

- Automobile Dacia (Romanya)[41]

- Dışişleri Bakanlığı (Romanya)[42]

- MegaFon (Rusya)[43]

- İçişleri Bakanlığı (Rusya)[44]

- Rusya Demiryolları (Rusya)[45]

- Banco Bilbao Vizcaya Argentaria (İspanya)[46]

- Telefónica (İspanya)[46]

- Sandvik (İsveç)[33]

- Ulusal Sağlık Servisi (Birleşik Krallık)[47]

- Nissan BK (Birleşik Krallık)[47]

- Q-Park (Hollanda)[48]

- FedEx (ABD)[49]

- Garena Blade and Soul (Tayland)

Yapılanlar

- Kötü amaçlı yazılım içine sabitlenmiş bir "öldürme anahtarı", ilk bulaşmanın durdurulmasını sağladı,[50] ancak öldürme anahtarı olmayan varyantların oluşturulması bekleniyor.[51]

- 13 Mayıs 2017'de, Microsoft'un güncelleme desteği vermeyi çoktandır bıraktığı Windows XP, Windows 8 ve Windows Server 2003 için bir güvenlik güncelleştirmesi oluşturmak için olağan dışı bir adım attığı bildirildi.[1][52]

Tepkiler

- İngiltere Başbakanı Theresa May konuyla ilgili yaptığı açıklamada Ulusal Siber Güvenlik Merkezi'nin (NCSC) NHS ile "yakın çalışma" içinde olduğunu söyledi. May, ayrıca şu ana kadar kişilerin sağlık bilgilerinin ele geçirilmiş olabileceğine dair herhangi bir bulguya rastlanmadığını da ifade etti.[53]

Kaynakça

- MSRC Team. "Customer Guidance for WannaCrypt attacks". Microsoft. 21 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- Fox-Brewster, Thomas. "An NSA Cyber Weapon Might Be Behind A Massive Global Ransomware Outbreak". Forbes. 28 Haziran 2018 tarihinde kaynağından arşivlendi. Erişim tarihi: 12 Mayıs 2017.

- Woollaston, Victoria. "Wanna Decryptor: what is the 'atom bomb of ransomware' behind the NHS attack?". WIRED UK (İngilizce). 13 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- "5 soruda Türkiye'yi de etkileyen fidye yazılımı WannaCry". 21 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- "Cyber-attack: Europol says it was unprecedented in scale". BBC News (İngilizce). 13 Mayıs 2017. 1 Mayıs 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- Marsh, Sarah (12 Mayıs 2017). "The NHS trusts hit by malware – full list". The Guardian. Londra. 15 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 12 Mayıs 2017.

- "NHS cyber-attack: GPs and hospitals hit by ransomware". BBC News (İngilizce). 12 Mayıs 2017. 12 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 12 Mayıs 2017.

- Hern, Alex; Gibbs, Samuel (12 Mayıs 2017). "What is 'WanaCrypt0r 2.0' ransomware and why is it attacking the NHS?". The Guardian. Londra. ISSN 0261-3077. 12 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 12 Mayıs 2017.

- "Statement on reported NHS cyber attack" (İngilizce). 19 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 12 Mayıs 2017.

- Cox, Joseph (12 Mayıs 2017). "A Massive Ransomware 'Explosion' Is Hitting Targets All Over the World" (İngilizce). 18 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 12 Mayıs 2017.

- Larson, Selena (12 Mayıs 2017). "Massive ransomware attack hits 99 countries". CNN. 12 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 12 Mayıs 2017.

- "Ransomware virus plagues 75k computers across 99 countries". RT International (İngilizce). 12 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 12 Mayıs 2017.

- Larson, Selena (12 Mayıs 2017). "Massive ransomware attack hits 74 countries". 21 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 12 Mayıs 2017.

- 15:58, 12 Mayıs 2017 at; tweet_btn(), John Leyden (12 Mayıs 2017). "WanaCrypt ransomware snatches NSA exploit, fscks over Telefónica, other orgs in Spain". 19 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 12 Mayıs 2017.

- Menn, Joseph (17 Şubat 2015). "Russian researchers expose breakthrough U.S. spying program". Reuters. 24 Eylül 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 24 Kasım 2015.

- "NSA-leaking Shadow Brokers just dumped its most damaging release yet". Ars Technica (İngilizce). 13 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 15 Nisan 2017.

- Fox-Brewster, Thomas (16 Şubat 2015). "Equation = NSA? Researchers Uncloak Huge 'American Cyber Arsenal'". Forbes. 19 Kasım 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 24 Kasım 2015.

- "Microsoft Security Bulletin MS17-010 – Critical". technet.microsoft.com. 21 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- Newman, Lily Hay. "The Ransomware Meltdown Experts Warned About Is Here". 19 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- "Russian-linked cyber gang blamed for NHS computer hack using bug stolen from US spy agency". The Telegraph (İngilizce). 12 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 12 Mayıs 2017.

- Bilefsky, Dan; Perlroth, Nicole (12 Mayıs 2017). "Hackers Hit Dozens of Countries Exploiting Stolen N.S.A. Tool". The New York Times. ISSN 0362-4331. 12 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 12 Mayıs 2017.

- Clark, Zammis. "The worm that spreads WanaCrypt0r". malwarebytes.com. 17 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- Samani, Raj. "An Analysis of the WANNACRY Ransomware outbreak". McAfee. 13 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- "WannaCry Ransomware Attack Hits Victims With Microsoft SMB Exploit". eWeek. Erişim tarihi: 13 Mayıs 2017.

- "The Deprecation of SMB1 – You should be planning to get rid of this old SMB dialect". 21 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- "NHS Hospitals Are Running Thousands of Computers on Unsupported Windows XP". 18 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- "Windows XP End of Support". 8 Kasım 2016 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- "Arşivlenmiş kopya". 1 Mayıs 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- "Global cyberattack strikes dozens of countries, cripples U.K. hospitals". 17 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- Wong, Julia Carrie; Solon, Olivia (12 Mayıs 2017). "Massive ransomware cyber-attack hits 74 countries around the world". The Guardian. Londra. 21 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 12 Mayıs 2017.

- "WannaCry no Brasil e no mundo". O Povo (Portekizce). 13 Mayıs 2017. 21 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- "Bank of China ATMs Go Dark As Ransomware Attack Cripples China | Zero Hedge". www.zerohedge.com (İngilizce). 13 Mayıs 2017. 16 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 14 Mayıs 2017.

- "Global cyber attack: A look at some prominent victims". elperiodico.com (İspanyolca). 13 Mayıs 2017. 20 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 14 Mayıs 2017.

- "Instituto Nacional de Salud, entre víctimas de ciberataque mundial". 13 Mayıs 2017. 16 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 14 Mayıs 2017.

- "France's Renault hit in worldwide 'ransomware' cyber attack". france24.com (İspanyolca). 13 Mayıs 2017. 21 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- "Weltweite Cyberattacke trifft Computer der Deutschen Bahn". faz.net (Almanca). 13 Mayıs 2017. 16 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- Balogh, Csaba (12 Mayıs 2017). "Ideért a baj: Magyarországra is elért az óriási kibertámadás". HVG (Macarca). 13 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- "Andhra police computers hit by cyberattack". Times of India (İngilizce). 13 Mayıs 2017. 14 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- "Il virus Wannacry arrivato a Milano: colpiti computer dell'università Bicocca". repubblica.it (İtalyanca). 12 Mayıs 2017. 17 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- "PT Portugal alvo de ataque informático internacional". Observador (Portekizce). 12 Mayıs 2017. 12 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- (Rumence) "Atacul cibernetic global a afectat și Uzina Dacia de la Mioveni. Renault a anunțat că a oprit producția și în Franța". Pro TV. 13 Mayıs 2017. 16 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 14 Mayıs 2017.

- (Rumence) "UPDATE. Atac cibernetic la MAE. Cine sunt hackerii de elită care au falsificat o adresă NATO". Libertatea. 12 Mayıs 2017. 17 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 14 Mayıs 2017.

- "Massive cyber attack creates chaos around the world". news.com.au. 19 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- "Researcher 'accidentally' stops spread of unprecedented global cyberattack". ABC News. 20 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- "Компьютеры РЖД подверглись хакерской атаке и заражены вирусом". Radio Liberty. 16 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- "Un ataque informático masivo con 'ransomware' afecta a medio mundo". elperiodico.com (İspanyolca). 12 Mayıs 2017. 12 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- ""Cyber-attack that crippled NHS systems hits Nissan car factory in Sunderland and Renault in France"". The Independent (İngilizce). 13 Mayıs 2017. 16 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- "Parkeerbedrijf Q-Park getroffen door ransomware-aanval".

- "What is Wannacry and how can it be stopped?". Ft.com (İngilizce). 12 Mayıs 2017. 21 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- Solon, Olivia (13 Mayıs 2017). "'Accidental hero' finds kill switch to stop spread of ransomware cyber-attack". The Guardian. Londra. 23 Mayıs 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- Kan, Micael. "A 'kill switch' is slowing the spread of WannaCry ransomware". 16 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- Surur (13 Mayıs 2017). "Microsoft release Wannacrypt patch for unsupported Windows XP, Windows 8 and Windows Server 2003". 29 Mayıs 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.

- "Fidye yazılımı 'WannaCry' Türkiye dahil 99 ülkede binlerce bilgisayarı etkiledi". 13 Mayıs 2017. 21 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Mayıs 2017.